市场背景

市场背景在企业实施业务协作、信息数据共享的过程中,常常面临着来自内部的数据安全威胁。数据显示,高达70%的数据泄漏行为都是由内部员工造成的,不论是员工有意的主动泄密,还是操作不当引起的数据泄露,都会引起严重的数据安全事故,让企业面临着高昂的数据泄露代价。如何在维持企业内部数据流转畅通的同时,保障数据流转的安全性,是企业安全部门亟须解决的问题。

做业务数据安全合规改造,单从信息安全部门是很难推动的,一些企业甚至要考虑信息系统的重构,使数据安全方案落地艰难更为艰难。这样的现状带给企业信息安全管理者的最大问题是:如何平衡合规压力和无法改造的复杂业务信息系统?又该如何体系化建设数据安全建设方案,并分阶段落地实施?

安全方案在落地过程中,大部分会干扰业务的运行,对业务扩张或日常运营造成影响,业务方会对安全方案落地不配合或进行阻挠。业务方想要提效,提升便利性的需求与安全方想要进行安全管控,遇到了矛盾,方案难以为继。

流向测绘

流向测绘 行为审计

行为审计 访问留痕

访问留痕提供从数据到用户的完整事件记录,统计用户数据行为。当数据泄露真实发生时,提供数据泄露人员定位、泄露面影响评估。

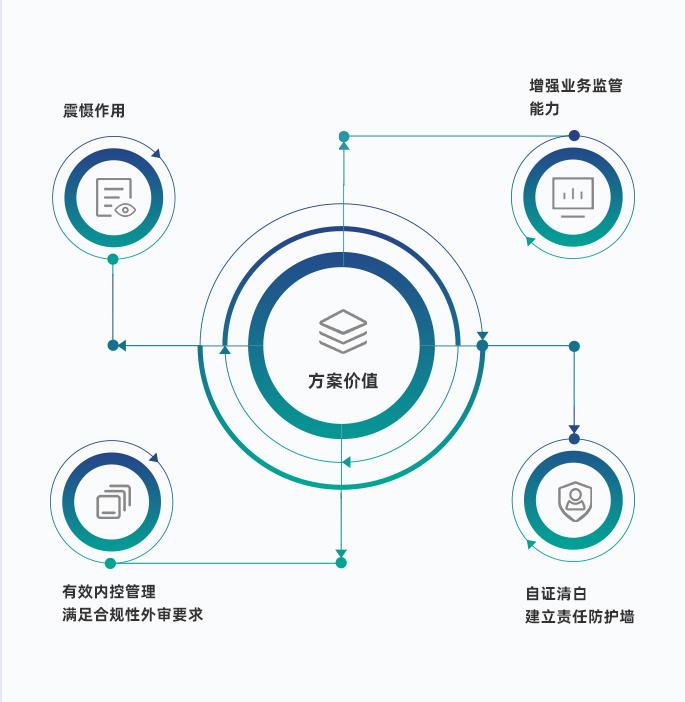

震慑作用

震慑作用人员数据行为操作留痕,可审计,能够压制“违规操作”的发生, 有效保护企业数据安全。

增强监管能力

增强监管能力能够实现对企业全业务系统监管,立足数据,掌握态势,科学研判,帮助企业有针对性得管理。

建立责任防护墙

建立责任防护墙在数据共享大趋势下,泄密渠道出口多,通过访问留痕等手段,可帮助信息部门等建立信任机制,完善自我保护手段。

有效内控管理

有效内控管理建立独立、可执行的业务应用监管体系;内容可知,行为可控,责任可追。