2021年6月10日第十三届全国人民代表大会常务委员会第二十九次会议,通过了《中华人民共和国数据安全法》(后续简称《数据安全法》)。《数据安全法》共55条,分七章,依次为总则、数据安全与发展、数据安全制度、数据安全保护义务、政务数据安全与开放、法律责任和附则,将对在中华人民共和国境内开展数据活动的组织、个人进行行为约束和指导。

为更好的阐述《数据安全法》可能会对数据活动参与者产生的深刻影响,本文将从数据全生命周期流转各环节深度剖析《数据安全法》内容,并对《数据安全法》建立的国家数据安全治理体系以及企业数据安全治理提出了全知科技的一些看法。

由于深度解读的篇幅较长,全知科技将分为“上、中、下”三篇文章进行阐述:

数据安全深度解读 (上) :国家对数据安全治理的要求

数据安全深度解读 (中) :监管落地及企业数据安全发展之道

数据安全深度解读 (下) :全知科技一体化数据安全解决方案

请大家持续关注全知科技的栏目更新。

2020年4月中共中央国务院发布的《关于构建更加完善的要素市场化配置体制机制的意见》(以下简称《意见》)正式将数据作为继“土地、劳动力、资本、技术”后的第五种生产要素。数据作为新型生产要素被写进了《意见》中,明确表示了数据是一种新型的生产要素,已参与到社会生产活动的各个环节中,带来价值增值,且与对其他要素合作可以起到倍增作用,对于市场经济价值创造发挥着重要作用。

在数据的生产价值被广泛挖掘的同时,数据作为生产要素的非法采集、非法滥用、数据泄露诱发的诈骗等安全问题也浮出了水面。在这个背景下,《数据安全法》于2021年6月正式发布,首次在法律上对数据、数据活动和数据安全给出了明确定义,明确了企业数据安全治理对象,确立了国家数据安全监管和执法范围,为我国数据安全长久发展提供了度量依据和标准。数据安全法明确要求开展数据处理活动的企业必须承担的数据安全保护义务:

-建立健全全流程数据安全管理制度,组织开展数据安全教育培训。(第二十七条)

-加强数据风险监测,发现和修复数据安全缺陷、漏洞等风险。(第二十九条)

-定期开展数据风险评估,并向有关主管主们保送风险评估报告。(第三十条)

-应该采取合法、正当的方式搜集数据。(第三十二条)

数据安全法进一步明确了开展数据处理活动的企业的法律责任,对企业最高罚款可达1000万,对直接责任人员的个人罚款最高可达100万。

在这个大背景下,企业应当如何做好数据安全治理,切实履行数据安全保护的义务呢?

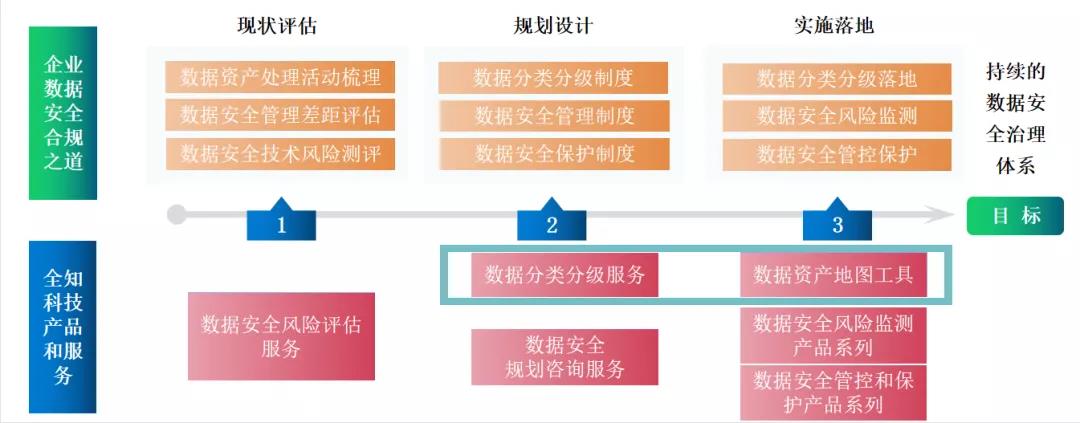

由于企业IT环境和数据体系的复杂性,使得企业数据安全建设不可能一挥而就。针对国家和行业层面对数据安全的要求,以及企业自身对数据安全治理的需求,全知科技建议企业分以下三个阶段来落实。

由于企业IT环境和数据体系的复杂性,使得企业数据安全建设不可能一挥而就。针对国家和行业层面对数据安全的要求,以及企业自身对数据安全治理的需求,全知科技建议企业分以下三个阶段来落实。

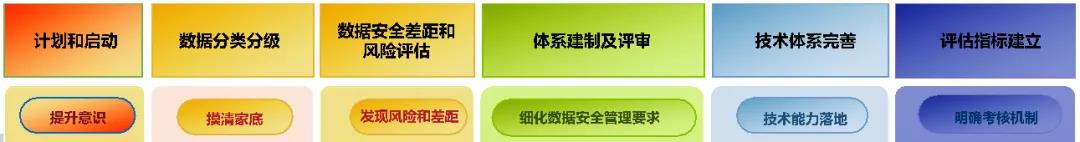

1. 现状评估: 数据安全法关注企业的数据和数据处理活动,包括数据采集、存储、传输、使用、加工、提供、公开,企业需要对整体的数据处理活动进行梳理。在此基础之上,对标国家和行业的规范和要求,从管理制度和技术风险两方面进行差距和风险分析,形成清晰的数据安全现状评估报告。

2. 规划设计: 在现状评估的基础之上,企业要结合国家和行业要求、社会义务和责任、企业自身业务战略规划,进行整体的数据安全体系设计,包括了数据分级制度、数据安全管理制度、数据安全保护制度等,有效平衡数据安全风险和数据发展之间的冲突。

3. 实施落地: 在现状评估和规划设计的基础上,企业需要逐步落实数据安全制度和技术。由于数据生命周期链路长、涉及环节多,全面的落地是一个持续的过程。因此,我们建议企业以现状评估为基础,按照数据等级、数据量级、数据风险可能性等维度综合评定数据风险等级,并按照风险的优先级逐步落实数据安全建设,最终形成一体化的数据安全平台。

1. 缺乏经验,缺乏专家: 近几年数据作为生产要素的价值和风险变得更加突出,数据作为生产要素在企业内外各个场景流转,传统基于边界的安全手段在新场景下失效,这要求企业在传统网络安全建设的基础上,需要针对数据的特性进行更加精细化安全策略保护。但数据作为生产要素提出尚处于一个比较新的阶段,大多数企业的数据化改革也才刚刚起步,这使得对于大多数企业来说,新一代的数据安全(传统网络安全之外的数据安全)建设一个相对陌生领域。企业自身在这方面的经验非常有限,同时企业甚至整个行业都非常缺乏在数据安全领域有丰富经验的专家来帮助企业设计、规划、落地和运营整个数据安全。

2. 现状评估难、策略落地难:很多企业会聘请咨询机构来进行数据安全的评估和咨询。他们在法律法规的解读和体系制度的完备性具有专业性,但在落地性上存在明显的不足:

a) 对现状的了解不足:由于评估和咨询的方式基本通过人工调研,缺乏技术手段的支撑,他们的评估往往跟企业自身的贴合性和全面性上存在不足,比如对数据资产梳理,企业数据环境错综复杂,依靠人工的方式不可能实现全面的梳理和盘点。

b) 技术的落地性的不足:咨询机构的核心职责是做评估、出规划方案,但技术方案在实际场景中是否能落地、落地效果如何都很难保障。比如数据分类分级之后,针对数据流动的分级管控。为了实现这一点,我们需要对高等级敏感数据的流动形成全面的感知和管控能力,没有配套的技术手段支撑,这套理念就很难落地。

3. 持续性不佳:企业数据环境一直处于动态变化中,每个月都会有大量新增的数据、新发布或者变更的业务系统、调整的数据网络环境、变化的组织架构。这些因素的变化使得数据安全治理一定不是一件静态的事,而是需要持续的跟踪、评估、和运营。比如如何动态地持续地去发现新增数据,对增量数据进行分级,同时对分级后的数据进行数据流动生命周期风险评估和管控。

早在2017年,全知科技就率先提出“以数据为中心的数据流动安全治理理念”,引起市场的高度关注。全知科技认为,数据的最大特征就是流动,且只有流动中的数据才能创造价值,因此把数据关在笼子里是行不通的,现在数据安全治理的关键点在于对数据流动过程的知情与管控。

基于此核心理念,全知科技重点推出“一体化数据安全治理方案”。以数据安全风险评估为基础,帮助企业构建:

1. 一块基石:数据分类分级体系

2. 一套体系:从组织、制度、技术三方面规划数据安全体系

3. 一个平台:一个技术平台持续落地数据安全策略

最终实现数据可见、管理有序、风险可知、安全可控。

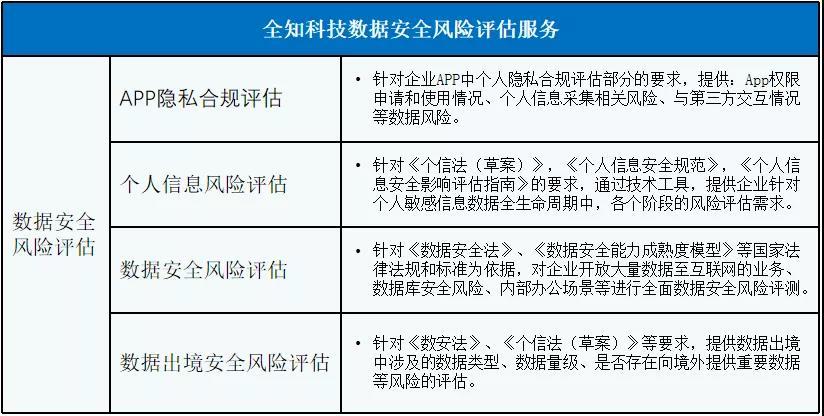

基于先进的检测工具和专业的服务团队,以国家和行业规范要求为依据,为企业提供全面的数据处理活动梳理、深度的数据安全差距分析和风险测评服务,评估企业数据生命周期各阶段潜在的数据安全和合规风险,响应数据安全法第二十二条和第三十条对数据安全风险评估的要求。

全知团队深度参与国家、行业数据安全标准制定,对于数据标准有着深度理解。数据分类分级服务专家可以提供满足客户需求的数据分类分级解决方案,响应数据安全法第二十一条对数据分类分级的要求。

数据资产地图工具,支持主流数据库类型,集成NLP、OCR、图像领域的基础算法能力,通过AI算法赋能自适应适配,快速建立新领域的数据分类能力。工具内置标签体系支持多业务分级合规要求。

基于数据与风险视角,结合企业现状,通过现状调研、分类分级、差距比对、管理评估和技术测评等方式,绘制企业数据安全全景图,梳理企业数据安全能力图谱,构建企业数据安全建设路线规划,响应数据安全法第二十七条对建立健全全流程数据安全管理制度的要求。

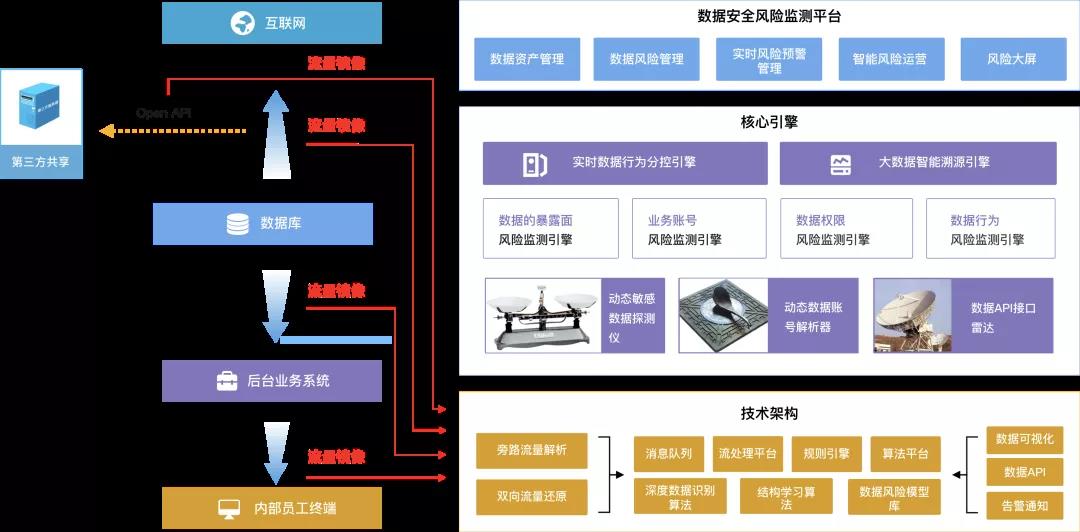

全知数据安全风险监测平台利用大数据和AI技术,通过流量镜像或者现有产品对接的方式,融合关联数据流动各个环节,实现对数据风险的全面监测和感知,响应数据安全法第二十九条对数据风险监测的要求。

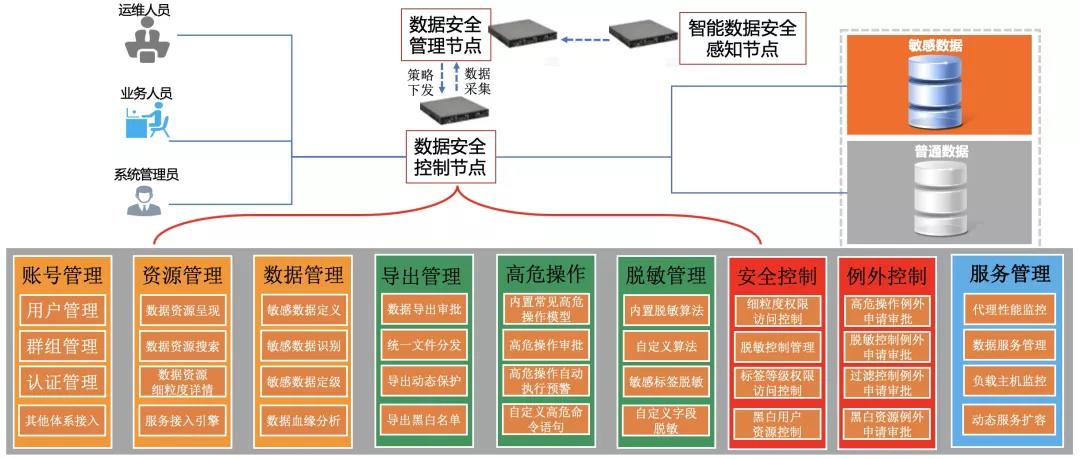

通过代理的方式,对所有数据库的运维操作进行安全管控,包括数据权限最小化管控、敏感数据动态/静态脱敏保护、高危操作拦截保护等,响应数据安全法第二十七条对数据保护技术措施的要求。

1. 让数据安全建设有章可循:以国家数据安全法和行业数据安全监管规范为准绳,全面动态掌控企业在数据安全方面的差距,并以此为基础完成数据安全治理组织、制度、体系的规划和设计,让数据安全建设有章可循。

2. 让数据安全落地成本可控: 遵循国家和行业监管规范,以可控成本落地建设一套数据分级保护体系,缩减高等级数据的暴露面、最小化高等级数据的授权、严格控制和保护高等级数据的流出。

3. 让数据安全策略持续有效:动态适应保障数据安全策略的有效性和时效性。

a)动态数据梳理和分级:让企业时刻都拥有一份完整的数据安全资产清单。

b) 持续的数据安全监测体系:让企业时刻掌控着当前数据安全风险态势,第一时间响应和解决数据安全高危风险,持续为数据流动保驾护航。

在2017年,习总书记就强调过要强化国家关键数据资源保护能力,增强数据安全预警和溯源能力,制定数据资源确权、开放、流通、交易相关制度,加大对个人隐私保护力度,通过国家数据安全切实维护人民群众利益、社会稳定和国家安全。

《数据安全法》的落地也是延续中央一贯的“数据强国”发展战略,也是未来数据安全发展的必经之路。因此,数据主体、数据控制者、数据服务提供商、数据交易中介机构等等数据活动的参与者,充分审视自身数据安全现状,从组织愿景、企业需求、数据业务价值、成本控制等方面提出符合自身需求的数据安全治理目标,在满足合规要求的同时,达到业务发展和数据安全的动态平衡。

- END -

如有侵权,请联系删除